Вход для посторонних

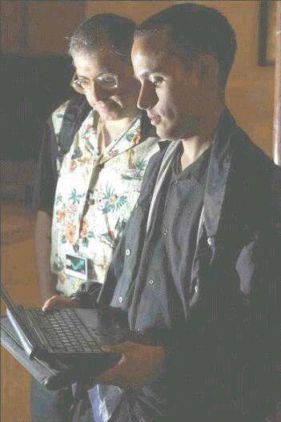

Бездомного американского хакера Адриана Ламо, вероятно,

помнят многие. 22-летний герой, сумевший за последние годы проникнуть

в кибернетические недра нескольких крупнейших компаний планеты

(в том числе Yahoo!, Microsoft, WorldCom и др.), пользуется

стареньким ноутбуком, доступом в Сеть из Интернет-кафе и не

имеет постоянного места жительства, бродяжничая по стране в

поисках новых приключений. На днях стало известно об очередной

вылазке Ламо, избравшего в качестве жертвы на этот раз

телекоммуникационный гигант Cingular Wireless.

Взлом, детали которого хакер самолично поведал

журналистам сетевого издания Wired News, относится, если быть

точным, не к самой Cingular, а к её деловому партнёру,

компании LockLine LLC. Последняя выполняет для Cingular

некоторую черновую работу, в частности, взяв на себя труд по

сбору персональных данных клиентов сети мобильной связи и

регистрации их в системе страхования Cingular. Впрочем,

оставим все эти подробности: единственное, что стоит запомнить

- то, что LockLine имеет дело с конфиденциальной информацией о

клиентах, пропуская через себя их физические адреса, телефоны

и имена. Теоретически, вся эта масса сведений хранится под

замком в виде парольной защиты на сервере - и только зная

пароль можно получить доступ к нужным данным. На деле, однако,

всё много проще.

Для отыскания обходного пути Ламо использовал свою старую

технику ручного подбора адресов. С помощью обычного браузера

он попытался самостоятельно подобрать URL странички с

информацией об одном из клиентов, на которую попал бы введя

пароль. И не только подобрал, но и получил эту самую страницу

на своём экране. Далее, путём систематического перебора

нескольких цифр в строке URL он доказал возможность просмотра

данных и о других клиентах. Всего таким образом он мог бы

получить информацию примерно о 2.5 миллионах человек,

подключавшихся к Cingular с 1998 года. Объясняется сей феномен

наплевательством системных администраторов LockLine. Дело в

том, что на клиентские страницы (защищённые паролем) нет

прямых ссылок из внешней Сети, а потому работники LockLine

сделали следующее допущение: раз уж кто-то пытается получить

клиентскую страницу, значит он знает её адрес и,

следовательно, успешно прошёл авторизацию. Предположить, что

кто-то займётся случайным перебором адресов, в LockLine

поленились. И это отнюдь не первый и не единичный случай: по

словам Адриана, аналогичным образом, к примеру, он проник в

Microsoft пару лет назад.

Похождения Ламо лишены какого-то особого смысла: парень

делает то, что он делает, просто удовольствия ради, не

преследуя никаких высоких целей. Но извлечь из его действий

практически полезные выводы всё же возможно - ведь сам факт их

успешности говорит о многом. И прежде всего - о развившейся в

современном веб-дизайне до неприличных масштабов идее

концентрации внимания на внешнем аспекте работы

веб-представительств в ущерб их внутреннему наполнению. Речь

даже не о контенте - о тех механизмах, что поддерживают работу

сегодняшних сайтов: ручная работа стала анахронизмом, в моде -

комплексные системы менеджмента, ускоряющие создание внешнего

вида и помогающие наполнять сайт информацией. То, как эта

информация хранится, как организуется к ней доступ, мало кого

волнует. Естественно, результатом становится слабая её

защищённость от несанкционированного чтения. Ещё больше

ухудшает ситуацию аутсорсинг: под этим страшным словом

скрывается простая идея передачи части работы в руки сторонних

специалистов (вспомните LockLine) - ожидать от которых

трепетного отношения к чужой информации вряд ли возможно

вообще.

МАТЕРИАЛЫ ПО ТЕМЕ

Copyright © 2000 ИД "Компьютерра", Евгений Золотов, 30.05.2003